扫码打开虎嗅APP

本文是一篇虚拟口吻的改编,希望你喜欢,全文 4515 字,阅读时间预计 4 分钟,除了一系列信息安全的知识,你还将看到:

【史无前例】来自 “维基解密成员” 的 “自白书”;

【偶然中的必然】为什么说 DNC 高层的邮箱一定会被攻破;

【这个世界总是蠢人比较多】我们又应该如何保护自己的信息安全。

撰稿:季星 加辰 房宫一柳 贺冠华,编辑:袁帅,顾问:覃超 talich,制图:加辰 房宫一柳。

姓名不重要,我是维基解密成员,我们今天聊一聊信息安全。

2016 年 7 月 22 日,我们公开了民主党全国委员会(以下简称 DNC )内部时间跨度长达 16 个月的 19252 封邮件,里面的内容足以让世界上所有的电视频道在当天只能播报这一件事。

这些邮件清楚地显示了,民主党内做了如下几件事,保送希拉里胜选:

▲民主党高层助攻希拉里打击党内、党外对手的一系列行为可能触及了道德、法律的双重底线。(深蓝制图)

同时,希拉里团队号称为民主党募集的 6100 万美金中,只有 1% 留在了党内金库,剩下的绝大部分都由希拉里团队派发和使用——主要用途是用来打击桑德斯。

我们在民主党内放了一颗原子弹。如果这些事情能够在法律层面上坐实,有些大人物就要坐上联邦法院的被告席。

第二天,一路高歌的希拉里女士遭遇“滑铁卢”,民调指数被特朗普以 3% 的优势反超。

▲邮件泄露后后,民主党高层地震,主席黛比 · 沃瑟曼 · 舒尔兹(Debbie Wasserman Schultz), 首席执行长艾米 · 达西(Amy Dacey)和公共主管路易斯 · 米兰达(Luis Miranda)相继引咎辞职。(深蓝制图)

之后的 27 号,我们又公布了 29 段民主党内部的录音文件。Google、Facebook,所有叫得出来叫不出来的名字,都将我们列为危险网站。媒体们则说我们可能受雇于普京——这实在是太好笑了。

然而,这一切,并不是一个意外事件。接下来的篇幅,我想从信息安全的角度说明两个问题:

第一,为什么 DNC 高层邮箱地址百分之百会被攻破。

第二,DNC 应该怎样加强他们的信息安全防御体系。

为什么DNC 高层的邮箱 100% 会被攻破?

我们先说几个前提设定:

信息安全的战场上,永远是两拨人在对抗:进攻方不停尝试新的攻击手段,防守方对应采取新的防护措施。

▲信息系统中的安全攻防战:一守一盗。

防守方想要保证信息资源只被经授权的合法用户使用。而进攻方则要绕开防守方设置的重重障碍,不经授权就获取信息资源。

虽然这听上去都是一些显而易见的 “废话”,但这正是为什么 DNC 高层的邮箱一定会被我们攻破。我用如下四点来说清楚:

第一,信息安全的本质是 “验证”。而验证需要在每一个环节中进行。

验证一共需要在四个环节中进行:验证信息使用者是否合法是否可信任;如果是可以被信任的的,那么还需要规定他的权限;规定好权限后,要验证他每一步的行动;最后还需要验证他的行动能够调动多少资源。

▲验证信息系统是否安全的四大环节。(深蓝制图)

这其中的每一个环节都会成为是黑客的攻击点。而愚蠢的防御方一般都会忽略 “每一个环节” 这五个字。

比如一个最常见的错误,就是防御方往往设定只要信息使用者是值得信任的,那其他元素就不用再去判断。

其实最大的安全谬误就是假定在系统内部一切都是安全的。

就好像机场的安检一样,安检之前的水是无法通过检查的,但过了闸机后,每个人都可以随意喝水买水,至于水是不是偷带的、水有没有问题,都没有人再检查。因为机场安检这套系统认定——能通过安检的人都是安全的。这显然存在安全漏洞。

再比如,黑客也可以从使用者行动中盗取信息。举个例子,大家常见的无线键盘就是一个安全隐患。

▲敲击键盘这一行为本身,也是黑客攻击的火力点。

无线键盘会定期发送无线信号。用户击键时,黑客可以从 250 英尺的范围内监听键入的内容,从而可以盗取口令、银行卡信息或其他敏感数据。

一些硬件大厂商都忽略了这些漏洞。2016 年 7 月,一家叫 Bastille 的无线安全厂商就爆出包括惠普、东芝在内的至少 8 个品牌的无线键盘都存在安全漏洞,非常可能已被监听。

第二,信息安全的本质—— “验证”,注定是不完善的。

信息系统非常复杂,内部有很多分支,每个用户行动都不只用到一个分支的资源。如此复合的步骤中,总有系统漏洞可以供黑客去攻击。

美国花费数十年和数十亿美元打造的爱国者导弹防御系统,理论上可以拦截绝大多数导弹。然而飞毛腿导弹却轻易地突破了它的防线,它的造价仅为爱国者导弹的 1/100。

验证系统只能无限接近完善,但世界上没有最完善的系统可以信任。

第三,攻防双方在成本和效率上是不对称的,防守方处于绝对劣势。

一个悲催的真理:信息防守方在效率和成本上处于绝对劣势,就像病毒感染的成本永远低于疫苗研发成本。

▲在黑客与防御方的攻防战役中,攻击的成本远低于防守的支出。

破坏总是比建设容易,感染一定比免疫轻松。没有战无不胜的系统,只有防不胜防的黑客。

所谓木桶定律,即一只水桶能装多少水取决于它最短的那块木板。一个信息系统的安全程度也取决于它最薄弱的环节。

2014 年索尼公司的 PS 网络系统被黑客攻击,大量个人资料被窃,损失达到 1.7 亿美元。而对黑客来说,成本只是一台电脑和一根网线。在网上,一些用来盗取别人账户的软件只需要几十美元就可获得。

第四,在信息安全的战场上,人是最大的不确定因素,而傻子总是比较多。

除了系统原因之外,人是最大的不确定因素。由人的疏忽、被欺诈所导致的信息安全事故约占到了总数的 85% 。

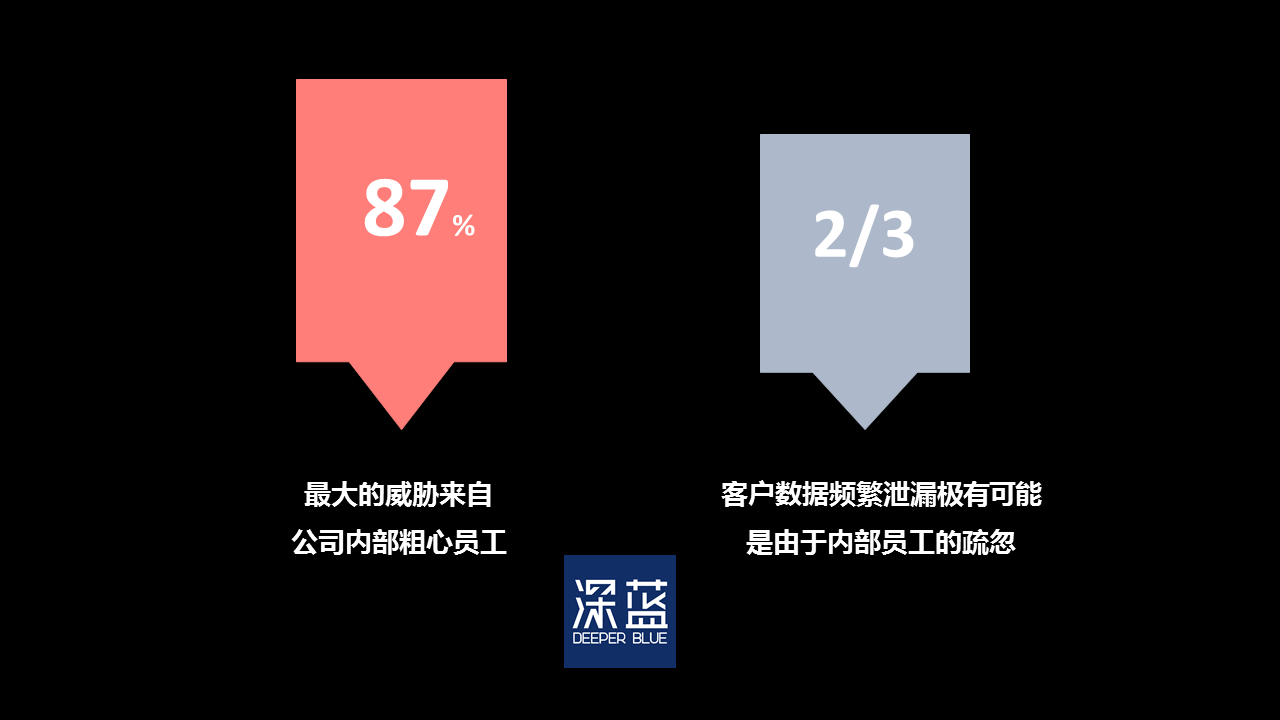

全球首屈一指的网络安全解决方案供应商 Check Point 曾就 700 多名 IT 专业人士进行调查。结果显示如下:

▲人的疏忽大意,而非技术漏洞,是安全事故频发的主要原因。(深蓝制图)

87% 的受访者认为,最大的威胁来自公司内部粗心员工;近三分之二的受访者认为,客户数据频繁泄漏极有可能是由于内部员工的疏忽。

其实早在 2015 年秋,DNC 内部的信息安全专家就其脆弱的内部网络警告过党内高层,而这些建议均被置之不理。这批专家们经过两个月的调查,在一份报告中建议:DNC 应该雇佣专业人士,升级系统,并设置可追踪侵入者的防御机制。

FBI 同样也多次对 DNC 的网络安全系统发出警告:“可能存在问题”。2015 年,FBI 曾敦促一些 DNC 的人员检查内部系统是否有不寻常活动的迹象,但 DNC 什么都没能发现。

直到 2016 年 4 月 DNC 高层才开始重视这些警告,雇佣了私人安全公司 CrowdStrike 对系统进行整顿。然而,我们在内网中已经潜伏了超过一年。

正如我们的一位同僚,罗马尼亚黑客 Guccifer 2.0 形容的——希拉里的邮件服务器像 “一朵开放的兰花,对于任何人而言都很容易攻破。”

你们可能要问我:为什么选择攻击 DNC 高层?

当然不必再说我们的立场就是反对 DNC。DNC 代表了硅谷大财团的利益,而我们是海盗。我们会尽力破坏希拉里当选的机会—— “选择她就是选择无休止的战争”。但我们今天不谈政治。

信息安全如同安保服务一样,保镖的价格取决于被保护的人/财产的价值。信息安全也一样。

黑客们最喜欢攻击的行业是价值密集的领域,比如金融、比如政府。当然这些领域也最愿意为信息安全买单——只有大家伙最愿意为恐惧买单。

▲与早年的单纯破坏性行为不同,如今的黑客攻击更多带有牟利色彩。

2016 年 6 月 IBM 联合 Ponemon Institute 发布报告《2016 年数据泄露成本研究:全球分析》,对 383 家遭遇过数据泄露事件的企业进行了调研。报告显示:从行业的角度来看,公共部门和教育机构的信息安全问题信息非正常流失率最少,而金融和医疗机构则是信息安全的重灾区。

价值越高,我们就更愿意去铤而走险。DNC 高层的邮箱,关系到整个国家的政治格局,尤其在大选关头,于是成为我们一直以来的目标。

DNC实在太蠢了,如果是我......

我们能轻易攻破 DNC 高层的邮箱,与其说我们厉害,不如说他们太蠢了。

DNC的 IT 系统安全防护手段极其落后。2016 年 5 月,我们曾经多次成功入侵 DNC 的网络系统,曝出了 DNC 主要捐款人信息等一系列文件(包括捐款人姓名、职业、地理位置与金额)。然而他们的系统仍然没有更新加密方式。

IT 系统与技术的演变导致了对安全需求的变化:边界消失、渗透成为常态。

▲过去只要把守住 IT 系统的 “城门”,就能确保系统万无一失。

过去 IT 系统像是古老的城堡,系统和外界只能通过有限的 “城门” 交流。而现在系统向外联通度越来越高,城堡的 “城墙” 消失,发展成向外不断扩张、内部四通八达的现代化城市。人们无法在不影响信息系统正常工作的情况下,继续用建高墙的方式处理信息安全问题。

边界的消失让攻击模式发生变化。之前对信息系统的破坏像军队攻城,直接从外部击破,讲究一击毙命。当边界消失后,攻击手段演化成了间谍惯用的 “渗透” 手段,长期潜伏在信息系统内部,伺机而动。

如果我来负责 DNC 的信息安全,如下四件事情是我会在第一时间做的:

第一,建议搭设零信任网络模型,淡化安全假设。

DNC 的安全系统是非常传统的。访问 DNC 成员们的邮箱,系统会区分内、外网络,如果地址是从内网访问,使用者将被赋予更高的信任级别,有更多权限读取系统信息。

这种区分内外网的做法默认存在 “守门人”,而 “城内一定安全” 。就像我们刚才提到的机场安检的例子——机场安检系统默认安检门内的候机厅绝对安全。对于这种传统的边界安全模型,黑客们只要能混入系统内部,就很容易访问到内部应用。

只有搭建一套 “零信任” 架构,才能打破内外网之别。

对于系统而言,不应该存在绝对安全的区域或元素。实际上,现在越来越多的访问发生在移动端和云端,边界愈发模糊,所以不妨一视同仁。

无论希拉里以及其他 DNC 高层身在何方,在竞选办公室、集会现场,还是在家,都必须用一样的访问方式:所有到邮箱的连接都要进行加密;所有联网设备,包括笔记本电脑和手机,都要保留信任信息和设备号在服务器中。

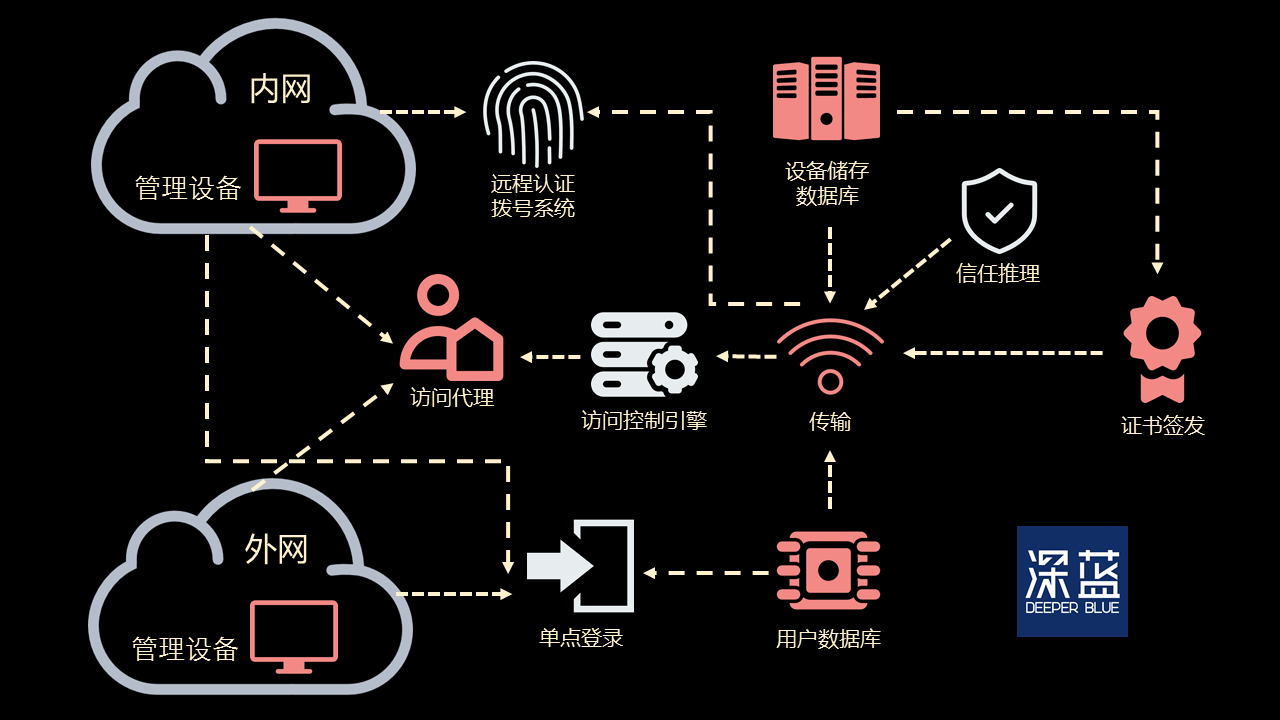

“零信任” 的模式下,过去那些能够渗透进内部的攻击,不可能再进入内网如入无人之境。Google 在五年前就开始应用这一思路,改进安全模型,他们称其为 BeyondCorp。

▲BeyondCorp 的安全架构示意图。(深蓝制图)

2014 年开始,谷歌逐步将自己的全部应用组件迁移至 BeyondCorp,并公布了文档《BeyondCorp: 谷歌的设计到部署》,其他有计划部署 “零信任” 架构的公司可以根据文档跟进部署。目前可口可乐、威瑞森通信、马自达汽车公司都在做类似的改造。

经过实证,“零信任” 系统在取消内网的 “信任特权” 后,并不会影响用户的使用便捷性。唯一的坏处是,信息安全团队的工作量可能会大大增加。

第二,引入机器学习和人工智能工具。

不要老想着只用机器学习和人工智能干点下象棋的事情,它们更是抵挡黑客攻击的利器,能够搭建更为智能的 “免疫系统”。

计算机最能做的事情是什么?是做重复的事情。简单来说,机器学习能通过分析海量的数据,比人类能更快、更精准地监测出系统风险。我在前面说过了,不要忘了,在信息安全的战场上,人是最大的不确定因素,而傻子总是比较多。计算机有时候比人类靠谱。

▲机器学习技术的应用拓展了安全工具,并且 “机器学习本身就是黑客技术,数学和统计学知识的加和” ——德鲁 · 康威(Drew Conway),美国数据科学家 。(深蓝制图)

Cylance 是值得一提的信息安全初创公司,它由全球最大的专业安全技术公司迈克菲(McAfee) 的前 CTO 创立。他们开发了一套基于机器学习的检测系统危险的方法,宣称能检测出 99% 的入侵恶意软件,而传统方法的识别率只有 40%。

如果说机器学习可以更精准地发现风险,人工智能工具则可以更智能地提出解决方案:代替人类,对系统发现的漏洞进行研究,发开补丁程序,最后完成部署,实现系统安全自动化。

在这方面走得比较前沿的是美国初创企业 PatternEX ,他们推出了一个 “虚拟安全分析师”的智能平台,能够实时追查并理解系统运行数据,最终模拟人类分析师的直觉,形成威胁预测模型。另外,隶属美国国防部的研究部门 DARPA,也在着手打造 “自动检测—自主修复” 一体的人工智能系统。

第三,搭建安全感知预测系统。

面对安全威胁,报警系统和修复工具还远远不够。因此除了升级防护工具,还需要搭建一个并行的安全风险提前感知系统。

简而言之,安全风险提前感知系统就像精准的天气预报系统。气象专家通过读取雷达、卫星等收集的数据,了解当前的大气状况,并在此基础上给出天气预测。

在安全感知系统中,防火墙、防病毒软件和入侵检测系统(IDS)等安全工具就是雷达,它们检测到的数据能反映当前系统状态,也是感知系统做短期预测的基础。

安全感知系统的工作原理和人脑理解外界信息的认知过程是类似的,包括 “获取信息—理解—未来预测” 三部分,如下图显示:

一套安全感知系统的构成:

数据来源:防火墙、防病毒软件和入侵检测系统(IDS)等安全工具检测到的数据;

现状理解:形成分析报告,包括各种网络设备运行状况、网络行为以及用户行为等,提供辅助决策信息;

短期预测:将当前态势映射到未来,预测使用者行为,并对结果进行评估。

安全感知系统和人脑一样,复杂而耗费资源众多。在数据端需要强大的数据挖掘和处理能力。系统运行产生的海量数据中,仅有 20% 是可以直接利用的。而能否将剩下 80% 数据结构化并加以利用,决定了信息安全团队在面对安全威胁时的响应速度。

提升系统的理解能力和推理能力,则需要依赖机器学习、人工智能等来模仿人脑的工作方式,理解当前系统状态,并推演出短期内系统运行情况变化。

大厂商已经在尝试了。2016 年 5 月,IBM 推出了 “认知安全” 工具 (IBM Watson for Cyber Security),能够对检测到某个异常数据做快速关联分析——比如异常行为发生次数,涉及的文件、和资产等,同时生成自己的 “判断观点” 以及支撑细节信息。这款 “认知安全” 工具在数据结构化上有很大优势,每天能处理 20 万条安全事件数据。

▲IBM 推出了 “认知安全” 工具 (IBM Watson for Cyber Security)工作流程。(深蓝制图)

第四,覆盖物联网设备。

如前面所说,黑客可以从使用者行动中盗取信息,比如大家常见的无线键盘就是一个安全隐患。

除了常用的电脑手机,DNC 团队使用的各种联网设备必须纳入到搭建的安全系统中来。比如竞选总部的智能电视机,工作人员和志愿者的 iWatch 和各种手环,就连希拉里家里的可以上传运动数据的跑步机等等,都可能是隐患点。

▲DNC 内部使用的一切智能设备在网络中畅联无阻时,也让黑客的突破变得简单。(深蓝制图)

最安全的地方就是最危险的地方。百密一疏,容易酿成大祸。

黑客可以轻易地从智能设备入手,作为收集信息、捕获安全信任凭证的跳板,发起后续攻击。然而大多数人,不论是生产商还是使用者,完全没有意识到这些联网设备正是IT系统的薄弱环节。

云服务可以解决这些智能设备的问题——将多种联网设备都托管到云,并对设备和云端的所有数据传输进行加密。

比如美国的一家提供物联网云安全基础设施的初创公司 Afero,智能设备可以通过他们提供的嵌入式蓝牙模块(ASR-1),实现所有设备间的安全连接。

▲Afero 的云平台是整套系统的核心所在。(深蓝制图)

以上便是我作为一个良心黑客从信息安全角度对 DNC 做的一点良心建议。

人们愿意花越来越多的钱在信息安全这件事上——人们为恐惧买单。2015年,全球信息安全的开支 750 亿美元,美国政府花销 86 亿美元。摩根大通(JP Morgan)每年的信息安全开支是 5 亿美元,美国银行(Bank of Ameirca)的信息安全预算则是 “没有上限”。

希望大家都能觉得物有所值。

文章来自深蓝Deeperblue,搜索微信公众号 “ deepbluetech”,关注最懂商业的科技媒体。欢迎转载,如需授权,请联系微信号:jixingjoyce